안녕하세요. 말아탕 입니다.

사내에서 취약점 진단 관련 업무를 수행 중에 있고, 그에 따른 간단한 취약점진단 항목에 대한 설정값을 정리하였습니다.

보안 취약점 및 침해사고 대응의 가이드라인은

KISA의 주요 정보통신기반시설_기술적_취약점_분석_평가_방법_상세가이드. pdf를 참조하였습니다.(21년 3월 자료)

W-2021-08

하드디스크 기본 공유 제거

카테고리 : 서비스 관리

윈도우 서버 취약점 점검항목 : 하드디스크 기본 공유 제거

중요도 : 상

설명 :

기본 공유 폴더 ADMIN$, C$, D$, H$ 설정되어 있는 경우, AutoShareServer 값이 설정이 안 돼있으면 취약

AutoShareServer값이 있거나, 기본 공유 폴더 ADMIN$, C$, D$, H$ 설정되어 있지 않는 경우 양호

(IPC$, 일반 공유 제외)

조치사례 :

Windows 2000, 2003, 2008, 2012, 2016, 2019

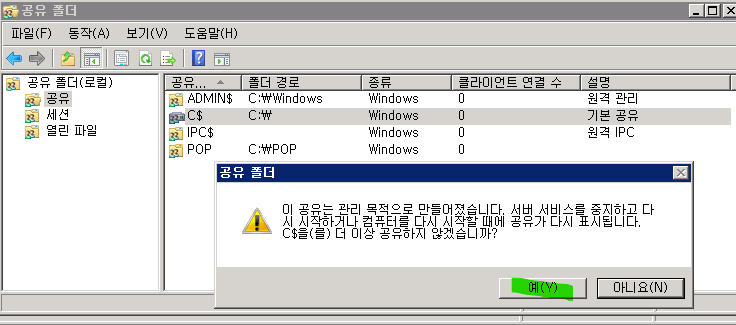

Step 1) 시작> 실행> FSMGMT.MSC> 공유> 기본 공유 선택> 마우스 우클릭> 공유 중지

Step 2) 시작> 실행> REGEDIT

아래 레지스트리 값을 0으로 수정함 (키 값이 없을 경우 새로 생성함)

"HKLM\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters\AutoShareServer" (Windows NT일 경우: AutoShareWks)

※ 방화벽과 라우터에서 135~139(TCP/UDP) 포트를 차단하여 외부로부터의 위험을 제거함으로써 보안성을 높일 수 있음 (Windows 2008 제외)

점검 방법

<기본 공유 설정>

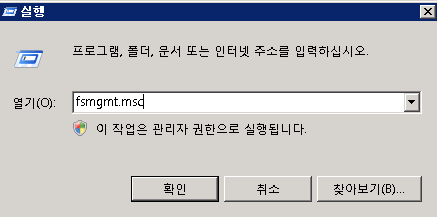

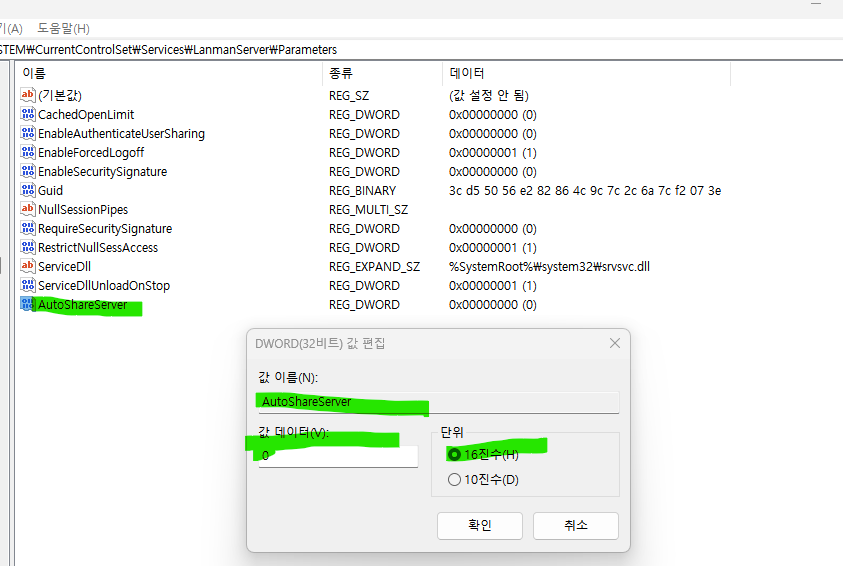

1. 실행 - fsmgmt.msc 검색하고 확인

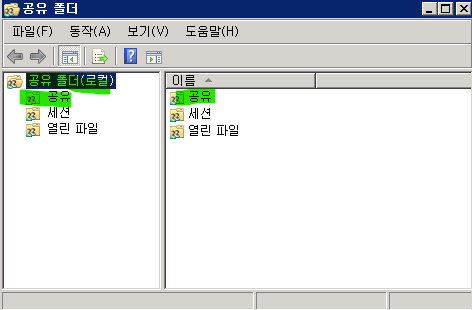

2. 공유 폴더(로컬)에서 공유 파일 더블 클릭

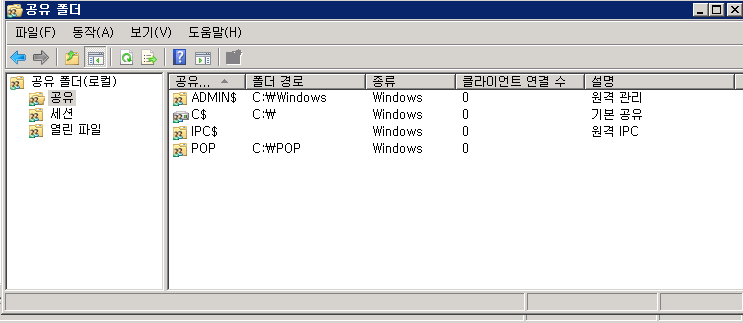

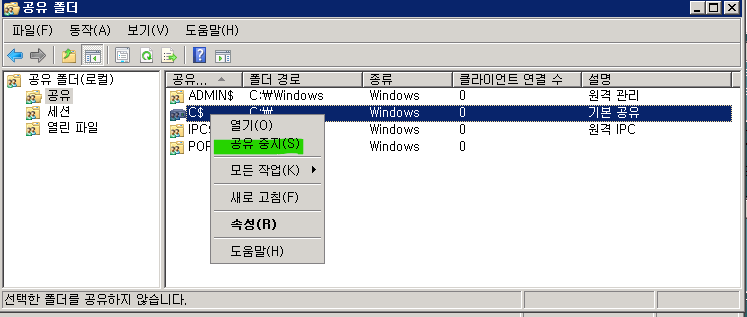

3. 공유 폴더 기존의 공유된 내용 확인 후 마우스 우클릭하여 공유 중지

(IPS$, 일반 공유 제외)

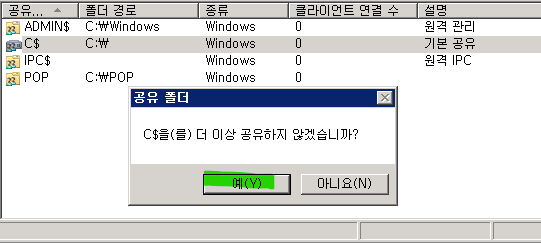

4. 공유 중지 확인

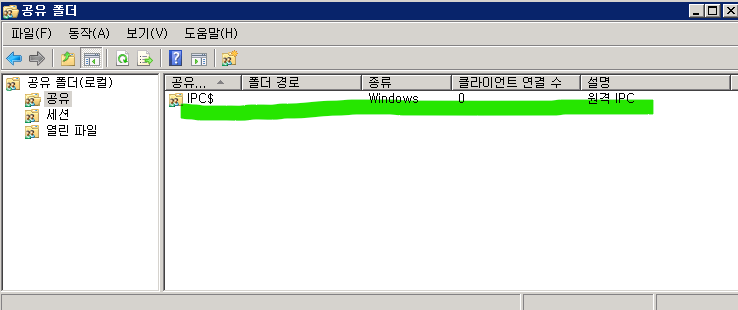

5. IPC$ 이외에 지워진 거 확인

<AutoSahreServer 설정>

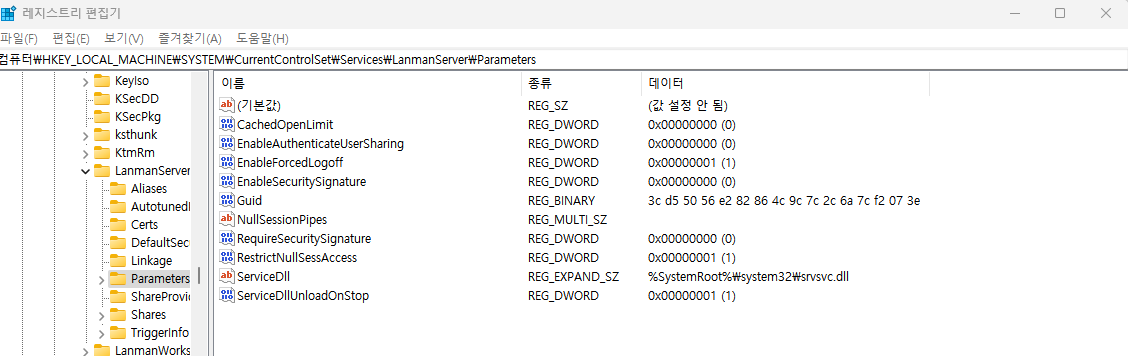

1. 레지스트리(검색창에서 regedit) 검색하고 클릭

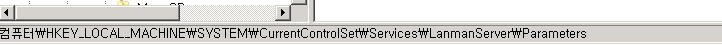

2. 컴퓨터\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters 경로 이동 - AutoShareServer 레지스트리 값을 0으로 수정(없으면 생성)

3. AutoShareServer 레지스트리 값이 없어 생성을 하고 0으로 수정

(생성 시 D-word 32비트)

4. 재부팅하고 기존 공유 폴더 들어가서 확인

참조

'인프라 > 취약점 진단(점검)' 카테고리의 다른 글

| [W-2021-35] 원격으로 액세스할 수 있는 레지스트리 경로 (1) | 2024.07.20 |

|---|---|

| [W-2021-41] 보안 감사를 로그할 수 없는 경우 즉시 시스템 종료 해제 (0) | 2024.07.06 |

| [W-2021-43] Autologon 기능 제어 (0) | 2024.06.29 |

| [W-2021-39] 로그온 하지 않고 시스템 종료 허용 해제 (0) | 2024.06.22 |

![[W-2021-08] 하드디스크 기본 공유 제거](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2FDvBLV%2FbtsH0MGppKz%2FiRbBo6AiPkZCjlkvFCp6pk%2Fimg.png)